Soal dan Jawaban Sistem Basis Data

Soal dan Jawaban

1. Apa yang di

maksud dengan BCNF?

Jawaban:

Yang di

maksud dengan BCNF yaitu singkatan dari Boyce Codd Normal Form adalah sebuah

tabel tipe khusus dari bentuk normal ke tiga. Sebuah relasi dalam BCNF juga

bentuk 3NF ,tetapi relasi dalam 3NF mungkin tidak dalam BCNF.

2. Fungsi 1NF

untuk apa?

Jawaban :

Fungsinya untuk menghilangkan atribut bernilai ganda jadi setiap atribut

dalam tabel tersebut harus bernilai atomic (tidak dapat dibagi-bagi lagi).

Contoh: multivalued,

composite

3. Maksud dari

slide ke-5?

Jawaban :

Maksudnya adalah pada baris pertama terdapat ‘Bentuk tidak normal’ itu adalah

tabel yang masih belum teratur,lalu setelah di hilangkan atribut bernilai ganda

maka akan menjadi ‘Bentuk normal pertama (1NF)’,setelah itu di hilangkan lagi

ketergantungan parsial maka akan menjadi ‘Bentuk normal kedua (2NF)’,lalu

dihilangkan lagi ketergantungan transitif maka akan menjadi ‘Bentuk normal

ketiga (3NF)’,lalu dihilangkan lagi anomali yang ada(maksudnya

keanehan-keanehan yang ada di situ) akan menjadi ‘Bentuk normal Boyce-codd

(BCNF)’, lalu hilangkan lagi ketergantungan multivalue(maksudnya yang memiliki

multi value dihilangkan) maka akan menjadi ‘Bentuk normal keempat (4NF),setelah

itu hilangkan lagi anomali-anomali yang tersisa(maksudnya jika masih ada

dihilangkan) maka akan menjadi ‘Bentuk normal kelima (5NF)’

4. Tingkatan-tingkatan NF pada basis data, kegunaannya ?

Jawaban :

Tingkatan-tingkatan pada basis data yaitu:

- Bentuk Normal Tahap Pertama (1st Normal Form / 1NF)

- Bentuk Normal Tahap Kedua (2nd Normal Form / 2NF)

- Bentuk Normal Tahap (3rd Normal Form / 3NF)

- Boyce-Code Normal Form (BCNF)

- Bentuk Normal Tahap (4th Normal Form / 4NF)

- Bentuk Normal Tahap (5th Normal Form / 5NF)

Kegunaannya :

- Bentuk normal yang 1NF yaitu fungsinya untuk menghilangkan atribut bernilai ganda jadi setiap atribut dalam tabel tersebut harus bernilai atomic (tidak dapat dibagi-bagi lagi).

- Bentuk normal yang 2NF yaitu untuk menetukan Functional Depency pada setiap primary key dan menghilangkan atribut yang ketergantungannya hanya bersifat parsial saja (hanya tergantung pada sebagian dari primary key).

- Bentuk normal 3NF yaitu untuk menghilangkan atribut non primary key yang memiliki ketergantungan terhadap atribut non primary key yang lainnya menjadi masing-masing tabel yang ditentukan primary key nya pada masing-masing tabel tersebut.

- Bentuk BCNF yaitu untuk Setiap tabel dalam BCNF merupakan 3NF. Akan tetapi setiap 3NF belum tentu termasuk BCNF. Perbedaannya,BCNF tidak membolehkan A sebagai bagian dari primary key.

2NF

3NF

4NF

5. Maksud dari slide ke-13 yang ke

dua?

Jawaban :

Semua atribut bukan kunci

hanya boleh tergantung (functional dependency) pada atribut kunci maksudnya adalah menetukan

Functional Depency pada setiap primary key dan menghilangkan atribut

yang ketergantungannya hanya bersifat parsial saja (hanya tergantung pada

sebagian dari primary key).

Jawaban :

Berhubungan karena pada Bentuk normal 2NF terpenuhi dalam sebuah tabel jika telah memenuhi bentuk 1NF, dan semua atribut selain primary key, secara utuh memiliki Functional Dependency pada primary key. Sebaliknya, sebuah tabel tidak memenuhi 2NF, jika ada atribut yang ketergantungannya (Functional Dependency) hanya bersifat parsial saja (hanya tergantung pada sebagian dari primary key). Jika terdapat atribut yang tidak memiliki ketergantungan terhadap primary key, maka atribut tersebut harus dipindah atau dihilangkan.

7. Pengertian ambiguity dan anomali ?

Jawaban :

Ambiguity sering diartikan sebagai kata yang bermakna ganda atau mendua arti.

Anomali adalah penyimpangan/keanehan yang terjadi atau kata lainnya adalah tidak seperti biasanya.

8. Kegunaan bcnf ?

Jawaban :

- BCNF merupakan bentuk normal sebagian perbaikan terhadap 3NF. karena bentuk normal ketigapun mungkin masih mengandung anomali sehingga masih perlu dinormalisasi lebih lanjut.

- Menghilangkan anomali-anomali (keanehan-keanehan yang tersisa) yang ada pada 3nf.

9. Contoh lain bcnf ?

Jawaban :

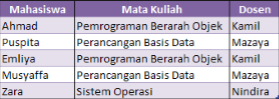

Relasi di atas memenuhi 3NF tetapi tidak memenuhi BCNF,

Karena :

Seorang mahasiswa dapat mengambil sejumlah mata kuliah.

Setiap dosen hanya mengajar pada sebuah mata kuliah.

Setiap mahasiswa pada setiap mata kuliah hanya diajar oleh seorang dosen.

Suatu mata kuliah yang sama bisa memiliki lebih dari satu dosen.

Mahasiswa, Mata Kuliah > Dosen

Mahasiswa, Dosen > Mata Kuliah

10. Mengapa 3nf lebih banyak digunakan daripada 4nf?

Jawaban :

Sebenarnya masih ada tahapan selanjutnya, tetapi karena tahap ketiga

sudah mencapai keakuratan dan kenormalan, karena pada tahap keempat dan

kelima hanya menghilangkan anomali-anomali atau keanehan-keanehan yang

masih tersisa. Dan pada tahap keempat dan kelima hanya tinggal

memantapkannya saja. Tetapi pada kebanyakan kasus, normalisasi hanya

sampai ketiga saja.

11. Pada 3nf kan udah akurat, kenapa mesti adanya 4nf dan 5nf?

Jawaban :

Seperti yang dijelaskan pada pertanyaan sebelumnya, 4nf dan 5nf hanya

menghilangkan anomali-anomali atau keanehan-keanehan yang masih tersisa.

Dan pada tahap keempat dan kelima hanya tinggal memantapkannya saja.

Pada dasarnya semua tahap normalisasi sangat bermanfaat agar tidak

terjadi kerangkapan dan redundancy saat melakukan pengolahan data. Pada

tahap 4nf dan 5nf data tadi disempurnakan lagi.

12. Ciri-ciri dari bentuk tidak normal ?

Jawaban :

- Kumpulan data yang tidak disimpan tidak mempunyai format tertentu.

- Data disimpan apa adanya sesuai masukan yang di peroleh.

- Dalam bentuk ini data mungkin saja tidak lengkap, tidak konsisten / terduplikasi.

13. Apa inti paling umum di kegunaan dari 4nf dan 5nf?

Jawaban :

Bentuk 4nf berdasarkan pada konsep ketergantungan fungsional, sedangkan

bentuk 5nf berdasarkan pada konsep ketergantungan gabungan (join

dependence). 5nf pun menunjukkan ketika sebuah table tidak dapat

didekomposisikan lagi.

14. Apa yang di maksud dengan lossless join ?

Jawaban :

Yang dimaksud dengan lossless join yaitu adanya kehilangan informasi atau data.

15. Contoh lain dari norma ke4?

Jawaban :

16. contoh lain dari norma ke 5?

Jawaban :

17. Apa yang dimaksud dengan CODD ?

Jawaban :

Adalah Suatu Ketentuan atau aturan dan definisi standar dari sebuah sistem basis data relasional, yang di perkenalkan oleh Edgar F. codd.

18. Jelaskan Data secara fisik bersifat independen ?

Jawaban :

Perubahan pada level fisik (bagaimana suatu data disimpan, menggunakan larik ataupun senarai berantai dsb.) harus tidak mengakibatkan perubahan pada struktur di sisi aplikasi pada level yang lebih tinggi.

19. Jelaskan hukum jaminan akses ?

Jawaban :

Seluruh data harus bisa diakses tanpa ada kerancuan (ambiguity). Hukum

ini merupakan penegasan dari kebutuhan mendasar atas sebuah kunci

primer. Hukum tersebut menjelaskan bahwa setiap nilai skalar dalam

basisdata haruslah memiliki alamat secara logikal dengan cara

menspesifikasikan nama dari tabel, nama dari kolom, dan nilai kunci

primer dari baris data dalam tabel tersebut.

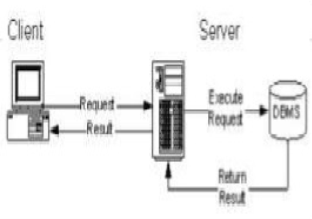

20. Bagaimana cara kerja DBMS?

Jawaban :

Cara kerja DBMS pada umumnya adalah sebagai berikut :

- Program aplikasi memulai prosesnya dengan memperoleh data dari data base dengan bantuan perintah DML (data manipulation language), yaitu perintah yang digunakan oleh DBMS untuk menjalankan fungsi-fungsinya.

- Pada waktu pengatur dan pengendali aktifitas CPU dari komputer tersebut mejumpai perintah DML dalam eksekusi suatu program aplikasi, maka unit pengendali tersebut memindahkan pengendaliannya dari program ke DBMS.

- DBMS menguji bahwa unsur data yang diperlukan telah didefinisikan sebagai bagian dari database kemudian menentukan alamat dari lokasi-lokasinya di dalam media penyimpanan.

- DBMS kemudian menggantikan sistem operasi sehingga dapat memerintahkan untuk mengakses dan memanggil unsur data.

- Sistem operasi memindahkan unsur data yang dikehendaki ke daerah penyimpanan tertentu dalam DBMS yang disebut buffer dan kemudian memindahkan pengendalian kembali kepada DBMS

- DBMS memindahkan unsur data ke buffer tersebut yang digunakan oleh program aplikasi. Program tersebut kemudian mengambil kembali pengendalian dari DBMS dan selanjutnya memproses unsur data.

21. Sejarah dari DBMS ?

Jawaban :

- 1960, produk database pertama muncul, teknologi yang digunakan model jaringan dan hirarki

- 1970, relational database, muncul oracle, Informix, Sybase, dll. Mulai menggunakan entity relationship model

- 1980, distributed database, SQL standar (ANSI , ISO) object oriented database

- 1990, client/server application, first object DB product , SQL-92, SQL-99, decision support system, datawarehouse, dan data mining

- 2000, Three-Tier Application , object relation model , mobile DB.

22. Apakah orang yang tidak memiliki hak akses dapat mengakses , jelaskan pengamanannya ?

Jawaban :

Orang Yang tidak memiliki hak akses , tidak dapat mengakses DMBS ,

Keamanan DBMS adalah satu cara untuk melindungi database dari ancaman

,baik dalam bentuk kesengajaan atau pun bukan. Keamanan DBMS tidak hanya

berkenan dengan data yang ada pada database saja, tetapi juga meliputi

bagian lain dari system database, hal ini berarti keamanan DBMS mencakup

Hardware, Software,User dan Data.

23. Contoh dari SMBD ?

Jawaban :

- MYSQL

- MS SQL SERVER

- ORACLE

- MS ACCESS

24. Aplikasi apa saja yang biasa digunakan untuk DBMS ?

Jawaban :

- MYSQL

- ORACLE

- FIREBIRH

- MICROSOFT SQL SERVER

- FOXPRO 6.0 ATAU FOXBASE

- DB2

- DATABASE DESKTOP PARADOX

25. Jelaskan secara hirarki basis data ?

Jawaban :

- Characters merupakan bagian data yang terkecil, dapat berupa karakter Num, huruf ataupun karakter-karakter khusus (special characters) yang membentuk suatu item data.

- Field Menggambarkan suatu atribut dari record yang menunjukan suatu item data, seperti misalnya : nama, alamat, dsb

- Record Kumpulan dari field akan membentuk suatu record. Record menggambarkan suatu unit data individu tertentu.

- Kumpulan dari record membentuk suatu file, misalnya: file personalia, tiap-tiap record dapat mewakili data tiap-tiap karyawan.

- File Terdiri dari record-record yang menggambarkan satu kesatuan data yang sejenis. Misalnya file Mata Kuliah berisi data tentang semua mata kuliah yang ada. Database Kumpulan dari file membentuk suatu database.

26. Contoh struktur hirarki basis data ?

Jawaban :

Sebuah organisasi dapat menyimpan informasi pegawai pada tabel yang

mengandung atribut/kolom seperti nomor pegawai, nama awal, nama akhir,

dan kode departemen. Organisasi menyediakan setiap pegawai dengan

hardware computer seperti yang dibutuhkan, namun peralatan komputer

hanya dapat digunakan dari pegawai yang telah disetujui. Organisasi

dapat menyimpan informasi hardware komputer pada tabel terpisah yang

termasuk setiap bagian dari nomor serial, tipe, dan pegawai yang

menggunakannya. Bentuk tabel akan tampak seperti ini:

Pada model ini, tabel data pegawai mewakili bagian "parent" dari

hierarki, sedang tabel komputer mewakili bagian "child" dari hierarki.

Secara kontras dari stuktur tree biasanya ditemukan pada algoritma

software komputer, pada model ini child menuju parent. Seperti yang

diperlihatkan, setiap pegawai dapat memiliki beberapa peralatan

komputer, namun setiap peralatan komputer hanya boleh dimiliki satu

pegawai.

Consider the following structure:

Pada tabel ini, "child" memiliki tipe yang sama seperti "parent".

Hierarki yang menunjukka Nomor Pegawai 10 merupakan atasan dari 20,

serta setiap laporan 30 dan 40 pada 20 diwakili dengan kolom "Laporan

Ke". Pada bahasan database Relasional, kolom Laporan Ke merupakan

foreign key yang mereferensikan kolom Nomor Pegawai. Jika tipe data

"child" berbeda, maka "child" berada pada tabel yang berbeda, namun

harus terdapat foreign key yang mereferensikan kolom Nomor Pegawai dari

tabel pegawai.

27. Apa yang dimaksud dengan control konkurensi dan mix and match beserta contoh ?

Jawaban :

Kontrol konkurensi adalah manajemen sistem database (DBMS) konsep yang

digunakan untuk mengatasi konflik dengan mengakses secara simultan atau

mengubah data yang dapat terjadi dengan sistem multi user-. Concurrency

kontrol, bila diterapkan pada DBMS

Mix-and-Match yaitu Perbedaan server client platforms

28.Apa yang dimaksud dengan semua pemrosesan dilakukan pada sisi workstation ?

Jawaban :

komputer yang digunakan oleh setiap orang untuk mengakses komputer pusat

tetapi pada lingkungan networking yang ada. Workstation tidak dapat

menjalankan tugas pemrosesan, tugas pemrosesan seluruhnya dilakukan oleh

server sehingga beban pemrosesan dan lalu lintas network terpusat pada

server. Istilah workstation juga sering disebut sebagai client.

29. Darimana asal kata DDBMS, siapakah penemu DDBMS ?

Jawaban :

DDBMS di bentuk dari local DBMS yg berbeda yg memungkinkan ada model

data yg berbeda. Dengan kata lain DDBMS harus dapat mendukung ada system

heterogen.

30. Apa perbedaan DBMS dan DDBMS ?

Jawaban :

- DBMS merupakan suatu sistem software yang memungkinkan seorang user dapat mendefinisikan, membuat, dan memelihara serta menyediakan akses terkontrol terhadap data

- DDBMS atau yang biasa disebut Distribute Database Management System adalah suatu system yang mengatur basis data terdistribusi dan membuat pendistribusian data secara transparant/sekilas tak terlihat tapi bias dirasakan

31. Tipe data apa yang terdapat pada database paradox ?

Jawaban :

Jawaban :

Blob adalah tipe data yang dapat menampung Data berbentuk gambar atau suara bertipe Binner.

Clob adalah tipe data yang berisi obyek karakter hingga ukuran 4 Gigabytes. Contoh data yang menggunakan tipe data CLOB yaitu Books.

Tipe Data yang sering dipakai yaitu CLOB

33. Pada saat ini aplikasi apa yang sering di gunakan untuk membuat database ?

Jawaban :

Aplikasi yang sering digunakan untuk membuat DataBase saat ini adalah Oracle

34. Siapakah pembuat MySQL ?

Jawaban :

Ulf Micheal Widenius

35. Apa tujuan MySQL digunakan ?

Jawaban :

Tujuan awal diciptakannya MySQL yaitu untuk mengembangkan aplikasi web yang akan digunakan oleh salah satu klien MySQL AB.

36. Apa kekurangan MySQL ?

Jawaban :

- Untuk koneksi kebahasa pemrograman visual seperti VB(Visual Basic), Delphi, dan Foxpro, MySQL kurang support, karena koneksi ini menyebabkan field yang dibaca harus sesuai dengan koneksi dari program visual tersebut.

- Data yang ditangani belum begitu besar.

- Program hanya dapat running di windows. Itupun untuk windows lama,untuk windows terbaru seperti Vista,Visual Basic sangat tidak stabil berjalan di platform tersebut

- Tidak Praktis apabila diterapkan pada jaringan komputer. Itu dikarenakan VB program yang berdiri sendiri yang berarti harus diinstalasikan pada tiap komputer pada jaringan tersebut.

- Aplikasi yang rentan terkena virus, program yang dibuat menggunakan Visual Basic adalah berupa execution program(*.exe) yang dapat terinfeksi virus seperti virus Sality, program menjadi rusak dan tidak bisa dijalankan.

- Mudah hang dan crash, program dari VB seringkali menjadi not responding lalu mati tiba-tiba.

- Tidak multi user, apabila dalam satu jaringan komputer menggunakan program dalam satu waktu, salah satu user harus mengalah sampai user yang lain selesai menggunakan program.

- Memiliki keterbatasan kemampuan kinerja dalam server ketika data yang disimpan telah melebihi batas maksimal kemampuan daya tampung server karena tidak menerapkan konsep Technology Cluster Server.

37. Mengapa program FoxPro dikembangkan untuk menyaingi dBase II ?

Jawaban :

Karena pada waktu itu program dBase II sedang mendominasi pasar. Sehingga FoxPro berupaya untuk dapat merebut pasar tersebut.

38. Apa yang dimaksud Program Add ins ?

Jawaban :

Add ins adalah program eksternal yang dapat diintegrasikan ke dalam satu

program/software utama untuk menambah kemampuan atau fasilitas software

dimaksud.

39. Apa kekurangan Visual FoxPro ?

Jawaban :

- Tidak tersedia tipe data pointer

- Tidak bisa digunakan untuk membuat OCX

- Pengembangan versi sekarang sudah terhenti di versi 9.0

- Pembuatan report yang belum mengimplementasikan OOP (direncanakan akan diimplementasikan di VFP 9)

- Menu-designer yang juga belum mengimplementasikan OOP.

40. Jika kita bisa membuat database di aplikasi MySQL apakah kita

bisa memindahkan database itu ke aplikasi yang lain?

Jawaban :

Bisa

41. Apa kelebihan dan kekurangan 2-tier ?

Jawaban :

- Kelebihan dari model client/server

- Mudah

- Menangani Database Server secara khusus

- Relatif lebih sederhana untuk di develop dan diimplementasikan.

- Lebih cocok diterapkan untuk bisnis kecil.

- Kekurangan dari model client/server :

- Kurangnya skalabilitas

- Koneksi database dijaga

- Tidak ada keterbaharuan kode

- Tidak ada tingkat menengah untuk menangani keamanan dan transaksi skala kecil.

- Susah di amankan.

- Lebih mahal.

42. Apa maksud dari contoh 2-tier ?

Jawaban :

Maksud dari contoh 2-tier adalah Client(pengguna) mengirim

permintaan/request data ke server, lalu server mengambil file di

database/lemari yang menyimpan semua data,lalu dikirim kembali ke client

dengan format html.

43. Apa yang dimaksud dengan 2-tier ?

Jawaban :

Pada dasarnya arsitektur two-tier sering disebut sebagai arsitektur

client/server, pemrosesan pada sebuah aplikasi terjadi pada client dan

server. Client/server adalah tipikal sebuah aplikasi two-tier dengan

banyakclient dan sebuah server yang dihubungkan melalui sebuah jaringan.

44. Apa perbedaan dari dari 2-tier dan 3-tier ?

Jawaban :

- Model Two-tier terdiri dari tiga komponen yang disusun menjadi dua lapisan : client (yang meminta serice) dan server (yang menyediakan service). Tiga komponen tersebut yaitu : 1. User Interface. Adalah antar muka program aplikasi yang berhadapan dan digunakan langsung oleh user. 2. Manajemen Proses. 3. Database. Model ini memisahkan peranan user interface dan database dengan jelas, sehingga terbentuk dua lapisan.

- B. Model three-tier atau multi-tier dikembangkan untuk menjawab keterbatasan pada arsitektur client/server. Dalam model ini, pemrosesan disebarkan di dalam tiga lapisan (atau lebih jika diterapkan arsitektur multitier).

- Sebuah sistem 3-tier menyediakan support multi-user yang stabil, bahkan saat pada client menjalankan aplikasi yang berbeda, juga dapat mendayagunakan beberapa database yang digunakan secara bersamaan.

- Diantara keuntungan-keuntungan yang dapat diperoleh dari arsitektur n-tier (atau 3-tier pada umumnya), yang terutama adalah:

- Kemudahan perubahan business logic di masa yang akan dating

- Business logic yang mudah diimplementasi dan dipelihara

==selamat belajar==